Cada vez son más las personas que acceden a una gran variedad de servicios desde un dispositivo móvil. En materia de seguridad informática son muchos los retos que se vislumbran con la proliferación de dispositivos conectados a la red para los próximos años.

Esta proliferación implica un nivel mayor de desarrollo, conectividad e inclusión, pero también un alto riesgo, en la medida en que cibercriminales esperan ávidos de la información de usuarios, organizaciones y gobiernos, los cuales intercambian cotidianamente.

Aunque la red Wi-Fi de una cafetería no es lo mismo que una red del Sistema de Administración Tributaria de México o Colombia, sí hay un elemento coincidente de por medio: la cultura de la Seguridad Informática.

Nuevas amenazas por el Internet de las Cosas

De acuerdo con la Consultora Gartner, para el año 2020 habrá 25 billones de dispositivos conectados a la red, por lo que la seguridad informática representará, quizá, el más grande reto a vencer para los desarrolladores y responsables de la seguridad e integridad de las infraestructuras de red.

Si bien es cierto que continuaremos viendo ataques a empresas, gobiernos y organizaciones, con miras a vulnerar sus sistemas para extraer y, en casos graves, secuestrar su información, a nivel de usuario final seguirán existiendo las amenazas como virus, malware, troyanos y muchas otras con fines específicos.

Desde hace unos 5 años, es cada vez más común encontrarnos con la función “conectarse a la red” en muchos dispositivos y electrodomésticos; aparatos que antes no se conectaban a internet, ahora lo hacen sin miramientos a la red doméstica. Esto incluye ramas de la seguridad perimetral conectadas al control remoto de nuestras vidas: el Smartphone.

El Internet de las cosas provocará el desarrollo de nuevas amenazas para dispositivos móviles y no tan móviles, pero con acceso a la red que, en la actualidad, es un terreno poco explorado si vemos las cifras en países emergentes y la región Latinoamérica.

Muchos pensarán que es una gran idea poder controlar la temperatura del horno sin necesidad de levantarse del asiento o, a lo mejor, poner a funcionar la lavadora cuando nos encontramos en horas de oficina, ahorrándonos tiempo y esfuerzo. Sin embargo, desde el punto de vista de la seguridad cibernética, si existiera una violación a nuestra red y por consiguiente a los dispositivos conectados a la misma, representaría un riesgo difícil de rastrear. Además, los delitos informáticos son aún lagunas legales en muchos países en vías de desarrollo, por lo que integra un elemento de seguridad adicional para tomar en consideración.

Dicho de otra manera, si antes solo éramos susceptibles a un ciberataque a través de nuestra computadora, hoy en día podemos recibir un bombardeo de amenazas cibernéticas a través del celular, del reloj, del auto y de todo aquel dispositivo que conectamos a internet.

Soluciones a corto plazo

Esta situación está obligando a las empresas de seguridad informática a desarrollar alternativas eficaces y suficientes para proteger de ciberataques a los usuarios y a las empresas, y especialmente a los usuarios para tomar conciencia de la importancia de proteger su información a toda costa, pero sobre todo es importante que sepamos que todo aparato que puede acceder a una red se convierte en un punto débil para esos cibercriminales que están al asecho esperando pacientemente que alguien cometa un error y que hoy en día trabajan de manera más sofisticada y silenciosa.

Por desgracia, en Latinoamérica la cultura de prevención –y más específicamente la cultura de la seguridad informática– es aún muy limitada o nula. Se buscan soluciones una vez que las organizaciones están inmersas en un problema de ciberseguridad, perdiendo grandes cantidades de dinero en reparar temporalmente los huecos en su seguridad, y comprometiendo la información de usuarios y empleados, hasta la permanencia misma de las empresas. Sin saberlo, empresas, organizaciones y gobiernos se convierten en presas fáciles de ataques informáticos, la mayoría de las veces dejando terribles consecuencias.

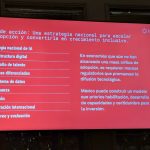

Para darle solución a este tipo de ataques:

- Han comenzado a crearse sistemas de seguridad y aplicaciones de visibilidad de tráfico de red, los cuales no tienen la necesidad de depender de una base fija de definiciones de virus y ataques para proteger al usuario.

- ¿Por qué? Desarrollan esta capacidad a través de la utilización de máquinas que aprenden dentro de los ambientes red, trabajando a través de las soluciones de seguridad y orquestándolas para reconocer el tráfico, su calidad, cantidad y relevancia.

- Este es un primer paso en lo que se conoce como inteligencia artificial, la cual será clave para la seguridad informática de los próximos 30 años.

- Los modelos de seguridad con máquinas que aprenden reciben nueva información sobre el tráfico dentro de la estructura de red y ajustan los algoritmos, de tal manera que detectar amenazas resulte cada vez más preciso.

- El desarrollo de aplicaciones de seguridad que apuesten a la inteligencia artificial serán cada vez más frecuentes y se posicionarán como los modelos de seguridad efectivos y eficaces.

Gigamon, por ejemplo, participa activamente en estos desarrollos tecnológicos, siendo pionero de este tipo de seguridad predictiva con inteligencia artificial instalada desde fábrica.

Por lo tanto, el tema de ciberseguridad no debe tomarse a la ligera ni minimizar su gravedad. Tanto en el sector público como en el privado, se debe incentivar la cultura de la prevención y la importancia de la misma. En materia regulatoria y legislativa, el trabajo debe llevarse a cabo como otro frente para detener este tipo de delitos.

ciberseguridad IoT Latinoamérica

Last modified: 14 de junio de 2017