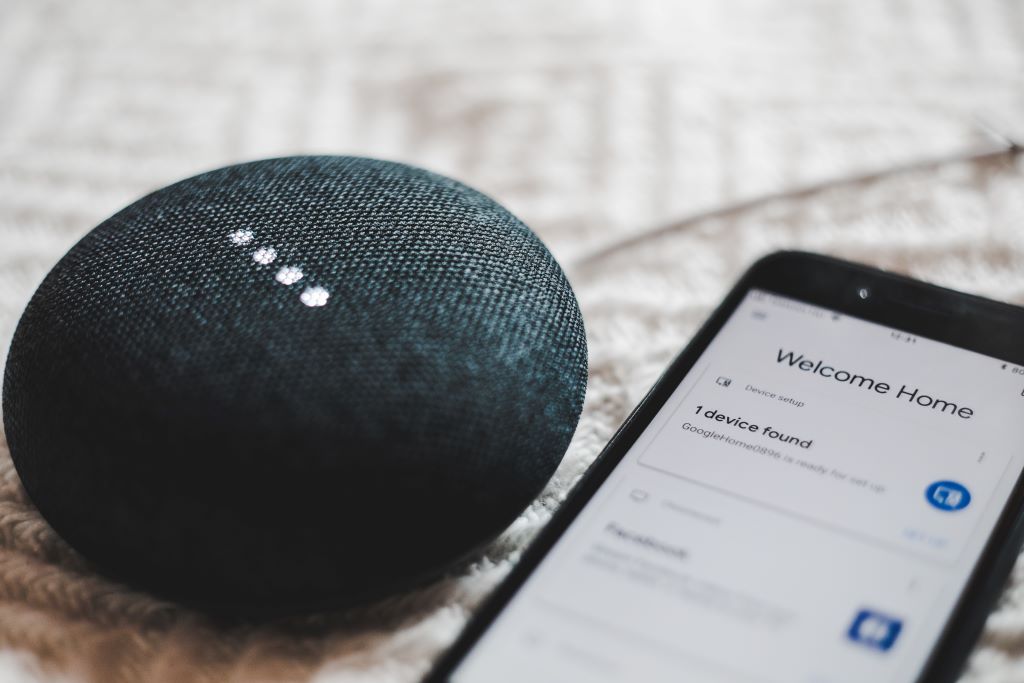

Cada vez más cosas forman parte del llamado Internet de las Cosas o Internet of Things (IoT), un concepto que hace referencia a la interconexión digital de objetos cotidianos y que actualmente se usa con una denotación de conexión avanzada de dispositivos, sistemas y servicios que va más allá del tradicional M2M (máquina a máquina) y cubre una amplia variedad de protocolos, dominios y aplicaciones.

Es precisamente este concepto de interconexión total a través de la red lo que puede suponer un enorme riesgo para el usuario, ya que aunque tengamos el móvil o portátil protegidos con AVAST y otros cuantos antivirus y programas, cosas como la Smart TV o la nevera, que pueden contarse a internet, no disponen de este nivel de protección y, por tanto, son blancos fáciles de ser hackeados y abrir una vulnerabilidad para que un pirata entre en nuestra red.

Por ello, hay quien considera al IoT como una pesadilla de seguridad en potencia. Según la Oficina de Seguridad del Internauta (OSI), estas son las vulnerabilidades usuales a las que los IoT están expuestos:

- Credenciales de acceso al dispositivo (usuario y contraseña), que vienen configuradas por defecto y que, en algunos casos, no pueden cambiarse por otras diferentes.

- Al acceder al software de control y configuración del dispositivo, éste usa protocolos de cifrado inseguro que provoca que se pueda ver toda la información o que se pueda acceder vía internet (en remoto) sin establecer un filtro de seguridad.

- No hay un cifrado seguro en las comunicaciones que realizan los dispositivos con la nube, el servidor o el usuario.

- Al facilitarse la configuración del dispositivo, hay parámetros y características de seguridad que no pueden modificarse.

- En algunos casos, no disponen de actualizaciones para corregir fallos de seguridad detectados tanto en el software como en el firmware de los dispositivos, debido a que, por ejemplo, el soporte técnico tiene una duración determinada en el tiempo, como sucede con los sistemas operativos antiguos o con la vida útil del dispositivo.

- En determinados dispositivos IoT se ha detectado la presencia de puertas traseras o backdoors que vienen instaladas de fábrica y que posibilitan el acceso de forma remota al dispositivo y modifican el funcionamiento del mismo.

Consejos y medidas de seguridad

1. Cambio de las credenciales por defecto

Éstas son comunes al resto de dispositivos de la marca y fáciles de conseguir en una búsqueda en internet, lo que les convierte en objetivo de ataques. Por ejemplo, la botnet Mirai infecta a los dispositivos IoT a través de las credenciales usadas por defecto, instalando código malicioso en los mismos.

2. Red independiente

Aísla este tipo de sistemas y los dispositivos que utilizas para conectarte con ellos en una red independiente, así evitarás que alguien que acceda a tu red WiFi pueda interactuar con ellos. Si no necesitas acceder de forma remota a tu red, deshabilita la administración remota.

3. Contraseñas robustas

Protege todos los dispositivos como mínimo con WPA2 y contraseñas robustas. También es importante proteger la seguridad del router para evitar que alguien conectado a la red pueda acceder a él.

4. Filtrado de tráfico

Si tienes un nivel alto de conocimientos técnicos, establece un filtrado de tráfico en la red para evitar que el tráfico no autorizado se dirija hacia algún dispositivo en concreto o hacia el exterior de la red.

5. Datos cifrados

Es recomendable que la información que contenga o reciba el dispositivo esté cifrada para evitar el robo, la manipulación o la modificación de las acciones a realizar.

6. Antivirus

Realiza análisis periódicos con un antivirus en busca de infecciones, vulnerabilidades o cualquier otra amenaza.

7. Permisos de apps

Si tienes dispositivos IoT y utilizas en tu móvil las aplicaciones de control y gestión de los mismos, revisa que los permisos concedidos son los que necesita y punto. Una app de retoque fotográfico no tiene por qué poder hacer llamadas o enviar SMS, por ejemplo.

8. Políticas de privacidad

Lee las políticas de privacidad de los dispositivos que utilices para estar informado sobre qué información recolecta, almacena y el uso que hace de ella la empresa creadora del producto.

9. Actualizaciones

Mantén actualizado el software de los equipos y el firmware de los dispositivos IoT. Cuanto más actualizados estén y tengan los últimos parches de seguridad, más difícil serán de hackear.

Con información de AS

ciberseguridad Internet de las Cosas IoT seguridad cibernética

Last modified: 23 de marzo de 2020